Организация офисной сети для малого и среднего бизнеса

Мы рассмотрены ключевые аспекты организации офисной сети – сетевую сегментацию (VLAN), настройку роутера и Wi-Fi, антивирусную защиту (на примере решений «Лаборатории Касперского»), интеграцию видеонаблюдения, а также рекомендации, какие сервисы лучше вынести в облако (в том числе в облако КСОР АйТи) и что оставить локально.

Важность правильной организации сети

Качественно спроектированная офисная сеть – основа стабильной работы бизнеса. Без разделения на подсети и защитных мер локальная сеть превращается в “плоский” хаос: все устройства видят весь трафик, нагрузка растет, безопасность падает. В итоге любое зараженное устройство может напрямую атаковать другие, а администратору сложно контролировать доступ. Правильная организация сети решает эти проблемы, повышая производительность, безопасность и масштабируемость инфраструктуры.

Сегментация сети (VLAN и подсети)

Пример сегментации сети: Один кабель между коммутаторами передаёт данные сразу нескольких изолированных сетей, при этом компьютеры и серверы “видят” только свою сеть и не мешают друг другу

изображение взято из статьи с сайта https://www.networkacademy.io/ccna/ethernet/trunk-native-vlan

Сегментация сети – это разделение одной большой локальной сети на несколько изолированных сегментов (подсетей). На практике чаще всего реализуется через VLAN (Virtual LAN) на управляемых коммутаторах. VLAN позволяет разнести физически подключенные устройства по разным логическим сетям без прокладки новых кабелей. Это дает ряд преимуществ:

- Меньше лишнего трафика: широковещательные запросы (например, ARP, DHCP) остаются внутри своего сегмента и не «загрязняют» всю сеть. Например, компьютеры бухгалтерии не будут получать широковещательные запросы, предназначенные для IP-телефонов, и наоборот.

- Больше безопасности: устройства из одной VLAN по умолчанию изолированы от другой. Гостевой Wi-Fi можно выделить в отдельную VLAN, чтобы посетители не имели доступа к внутренней сети компании (принтерам, файлам, сервисам). Таким образом клиент, подключившись к гостевой сети «WiFi_Guest», не увидит документов и ресурсов сотрудников.

- Управляемый доступ: администратор может задавать разные правила для разных сегментов. Каждому отделу или сервису – своя подсеть и свой шлюз, где фильтруется трафик. Например, VLAN 20 – офисные компьютеры, VLAN 30 – камеры видеонаблюдения, VLAN 40 – гостевая сеть Wi-Fi.

Как реализовать VLAN в офисе: понадобится управляемый коммутатор (switch) и поддержка VLAN на роутере или отдельном маршрутизаторе. Устройства настроены так, что порты коммутатора привязаны к определенным VLAN (так называемые Access-порты), а между сетевым оборудованием трафик передается через trunk-порты с тегированием 802.1Q. В результате каждая VLAN функционирует как отдельная подсеть со своими IP-адресами и может иметь собственные правила брандмауэра.

Рекомендация: выделите ключевые группы устройств в разные сегменты. Например, офисные ПК и серверы – в основную сеть, системы видеонаблюдения – в отдельную VLAN, устройства гостей – в гостевую VLAN и т.д. Также критически важные узлы (например, бухгалтерские базы, CRM) можно изолировать в собственной подсети с ограниченным доступом извне (демилитаризованная зона, DMZ). Помните, что между VLAN’ами лучше явно ограничить обмен – с помощью списков контроля доступа (ACL) на роутере или L3-коммутаторе. Разрешайте только необходимый минимум – например, доступ ИТ-админа в сегмент серверов, и блокируйте остальное. Такой “принцип наименьших привилегий” в сетевом сегментировании повышает безопасность, затрудняя распространение угроз между сегментами.

Роутер и Wi-Fi: основы безопасности

Роутер (шлюз) – это устройство, которое объединяет офисную сеть и Интернет. Он зачастую выполняет роль межсетевого экрана (фаервола) и точки доступа Wi-Fi. Правильная настройка роутера и беспроводной сети – залог того, что к вашим внутренним ресурсам не получат доступ посторонние. Основные рекомендации:

- Безопасность Wi—Fi: убедитесь, что используете современный протокол шифрования – WPA2 или WPA3, а не устаревший WEP. WPA3 является самым новым и надежным стандартом защиты, шифрующим трафик так, чтобы его нельзя было перехватить. Сложный пароль Wi-Fi – обязателен; его следует периодически менять и не использовать по умолчанию заданные пароли производителя (например, “admin”/“admin”).

- Отдельная сеть для гостей: если в офис приходят клиенты, подрядчики или гости, не подключайте их к основной сети. Настройте на роутере гостевую Wi-Fi сеть (с отдельным именем SSID и паролем). Такая гостевая сеть изолирована от внутренних ресурсов компании – гость сможет выйти в Интернет, но не “увидит” ваши серверы, принтеры и компьютеры сотрудников. Это легко реализуется на большинстве современных двудиапазонных роутеров или точек доступа, где есть функция Guest Network.

- Смена стандартных настроек: сразу после установки нового роутера смените заводской пароль администратора и отключите удаленный доступ к панели управления (или ограничьте его по IP/времени). Многие атаки начинают с поиска роутеров с логином/паролем “admin/admin” – не оставляйте злоумышленникам такой возможности.

- Обновление прошивки: регулярно проверяйте обновления прошивки роутера. Производители выпускают патчи, закрывающие уязвимости. Без свежих обновлений сам роутер и все подключенные к нему устройства могут быть уязвимы для известных атак. Обновление можно сделать через веб-интерфейс роутера, скачав прошивку с сайта производителя (не забывайте перед обновлением сохранить текущий конфиг).

- Межсетевой экран: активируйте встроенный фаервол на роутере (часто опция называется SPI Firewall или просто Firewall). Он будет фильтровать входящий трафик из Интернета, блокируя нежелательные подключения. Например, если у вас нет публичных серверов, можно закрыть все входящие порты. Также имеет смысл отключить ответы роутера на ping снаружи (WAN Ping respond) – чтобы лишний раз не выдавать информацию о себе сканерам.

- Безопасное администрирование: для управления роутером используйте HTTPS или SSH (если поддерживается), вместо нешифрованного HTTP/Telnet. Это защитит от перехвата ваших учетных данных при настройке. Идеально проводить настройку, подключившись к роутеру кабелем, а не через Wi-Fi. Не забывайте сохранять резервную копию конфигурации роутера после внесения изменений – это упростит восстановление в случае сбоя.

Надежно настроенный роутер и Wi-Fi – это первая линия обороны вашей сети. Многие кибератаки начинаются с самого простого – проникновения в незащищенную Wi-Fi сеть или взлома плохо сконфигурированного маршрутизатора. Придерживаясь перечисленных мер, вы закроете наиболее очевидные дыры в защите.

Антивирусная защита и кибербезопасность рабочих станций

Своевременное обнаружение угроз: современное антивирусное ПО (например, WindowsDefender или Kaspersky) обнаруживает вирусы и выдает уведомления, позволяя быстро принять меры

Даже самая сегментированная и защищенная сеть не будет безопасной, если компьютеры в ней уязвимы. Антивирусное программное обеспечение должно быть установлено на всех рабочих станциях и серверах вашей компании. Ключевые рекомендации по антивирусной защите:

- Единое решение для всех устройств: выберите антивирус, способный защитить все используемые платформы – рабочие ПК, ноутбуки, мобильные устройства, файловые серверы. Он должен выявлять вирусы, шпионское ПО, вымогатели (шифровальщики) и фишинговые атаки.

- Лечение и откат: помимо обнаружения, хорошее решение умеет лечить зараженные файлы и, при необходимости, откатывать систему к состоянию до инцидента. Это особенно ценно при атаках шифровальщиков, когда можно восстановить данные из теневых копий или резервных копий.

- Своевременное обновление баз: антивирусные базы и сам движок защиты должны обновляться ежедневно (а лучше – автоматически). Новые угрозы появляются постоянно, и антивирус без актуальных обновлений их просто “не заметит”. Настройте автоматическое обновление через Интернет и следите, чтобы лицензия не истекла.

- Централизованное управление: в среде бизнеса удобнее, когда безопасность управляется централизованно. Многие вендоры (в т.ч. Kaspersky, ESET, Dr.Web) предлагают консоли управления, позволяющие развернуть антивирус на всех ПК, контролировать статусы и получать отчеты. Например, KasperskyEndpointSecurityCloud – облачная консоль, не требующая собственного сервера для управления защитой, что снижает нагрузки на вашу ИТ-инфраструктуру.

- Выбор решения для SMB: для малого бизнеса (до ~25 сотрудников) оптимально подходят продукты, рассчитанные на малые сети. Согласно рекомендациям экспертов, KasperskySmallOfficeSecurity или KasperskyEndpointSecurityCloud станут хорошим выбором благодаря простоте внедрения и доступной цене. Эти решения специально разработаны для небольших компаний: не требуют глубоких технических знаний для установки, но при этом обеспечивают защиту класса корпоративных продуктов.

- Защита почты и Интернета: если вы поднимаете локальный почтовый сервер или веб-шлюз, стоит дополнительно использовать специализированные антивирусные модули (например, Kaspersky Security для почтовых серверов или для интернет-шлюзов). Они будут фильтровать спам, фишинг и вредоносный трафик еще на периметре сети, дополняя защиту рабочих мест.

- Обучение персонала: никакой антивирус не спасет, если пользователи игнорируют базовые правила безопасности. Проводите инструктажи: не открывать подозрительные вложения email, не вставлять “леваки” USB-флешки, использовать сложные пароли и менеджеры паролей, вовремя обновлять софт. Создайте в компании культуру кибербезопасности, где сотрудник – не слабое звено, а часть обороны.

Антивирус – это своего рода «последняя линия защиты», когда угроза уже проникла на устройство. Его задача – выявить и нейтрализовать злоумышленника до того, как тот нанесет серьезный ущерб. Регулярно анализируйте логи антивируса и инциденты: если какое-то рабочее место постоянно “ловит” вирусы, возможно, имеет смысл усилить обучение пользователя или проверить, не нарушены ли другие политики безопасности.

Интеграция видеонаблюдения в сеть

IP-камера видеонаблюдения в офисе. Рекомендуется выносить камеры в отдельную VLAN/подсеть, ограничивая доступ к ним и сохранять записи на отдельном регистраторе (NVR)

Система видеонаблюдения – неотъемлемая часть безопасности современного офиса. IP-камеры, подключенные к вашей сети, требуют особого подхода, чтобы не перегружать канал и не создавать уязвимостей. Вот рекомендации по организации видеонаблюдения в офисной сети:

- Отдельный сегмент для камер: размещайте камеры и видеорегистратор (NVR/DVR) в отдельной подсети или VLAN. Это изолирует тяжелый постоянный видеотрафик от основного офиса и повышает общую безопасность. Как мы упоминали, VLAN 30, например, можно выделить под “Video Surveillance” – туда пойдут все камеры и NVR.

- Контролируемый доступ: ограничьте доступ к камерам и регистратору из других сегментов. В идеале, просматривать видео должны только уполномоченные устройства (например, рабочее место охраны или директор). Настройте правила брандмауэра: разрешить доступ к веб-интерфейсу NVR только с определенного компьютера (или нескольких), блокируя все прочие попытки. Прямой доступ к самим камерам из офисной сети обычно не нужен – достаточно доступа к NVR.

- Запрет внешнего доступа: закройте камеры и регистратор от прямого доступа из Интернета. Если нужно удаленно смотреть видео – организуйте безопасный VPN-вход в офисную сеть либо используйте облачный сервис видеонаблюдения с шифрованием. Проброс портов к камерам (особенно с заводскими паролями) – огромная брешь в безопасности.

- Качество сервиса (QoS): видео генерирует высокий постоянный битрейт. Если у вас одно гигабитное соединение, а камер много, убедитесь, что запас пропускной способности достаточный. На управляемых коммутаторах имеет смысл включить QoS – дать приоритет трафику видеонаблюдения, чтобы он не страдал из-за, скажем, скачивания файлов или резервного копирования. Также поможет включение опции IGMPSnooping для оптимизации multicast-трафика (если камеры и NVR им пользуются).

- Хранение записей: обычно видео хранится локально – на самом NVR (жестком диске) или NAS. Это логично, т.к. поток с нескольких камер в облако может “съесть” весь исходящий канал. Однако резервное копирование важных фрагментов (например, по движению или тревоге) в облачное хранилище будет полезно – на случай кражи оборудования или пожара. Облако КСОР АйТи, например, можно использовать для хранения резервных копий видеоархива за последние дни.

- Питание и сеть: многие IP-камеры поддерживают PoE (питание по Ethernet). Это удобно – камера получает питание прямо от PoE-коммутатора (как на фото выше). Убедитесь, что бюджет мощности PoE-коммутатора достаточен для всех камер. Если камера установлена далеко, убедитесь, что длина кабеля не более 100 м или используйте PoE-экстендер/медиаконвертер.

- Безопасность камер: не забывайте, что камеры – тоже компьютеры. Смените стандартные пароли камер при установке. Отключите ненужные сервисы (например, доступ по FTP/telnet, если он есть). Следите за обновлениями прошивок камер и регистраторов – производители часто закрывают критичные уязвимости, которые позволяют удаленно получать доступ к устройству.

- Разделение трафика: если у вас большая система (десятки камер), рассмотрите физическое разделение: например, выделенный коммутатор(ы) и сетевой видеорегистратор только для камер, который одним проводом подключен к основному маршрутизатору. Так основная сеть офиса не будет перегружена видео вообще. Малому офису с 4–8 камерами достаточно логической VLAN, как описано выше, но для 50+ камер крупных объектов уже делают и многоуровневую сегментацию (отдельные VLAN для разных групп камер, отдельный – для системы хранения).

Грамотно внедренное видеонаблюдение не мешает работе сети и не дает киберпреступникам новый путь проникновения. Зато вы получаете полный обзор обстановки: камеры удерживают недобросовестных людей от краж, помогают расследовать инциденты и вообще повышают дисциплину. Помните только, что сами камеры нужно размещать и направлять с учетом законов о личных данных – предупредите сотрудников и посетителей табличками, что ведется запись.

Локальная инфраструктура vs облако: что куда?

Облачные технологии дают даже небольшим компаниям те же возможности, что раньше были доступны лишь крупным корпорациям. Встает вопрос – что имеет смысл перенести в облако, а что оставить на локальных серверах? Рассмотрим основные моменты и используем возможности облака КСОР АйТи на благо вашему бизнесу.

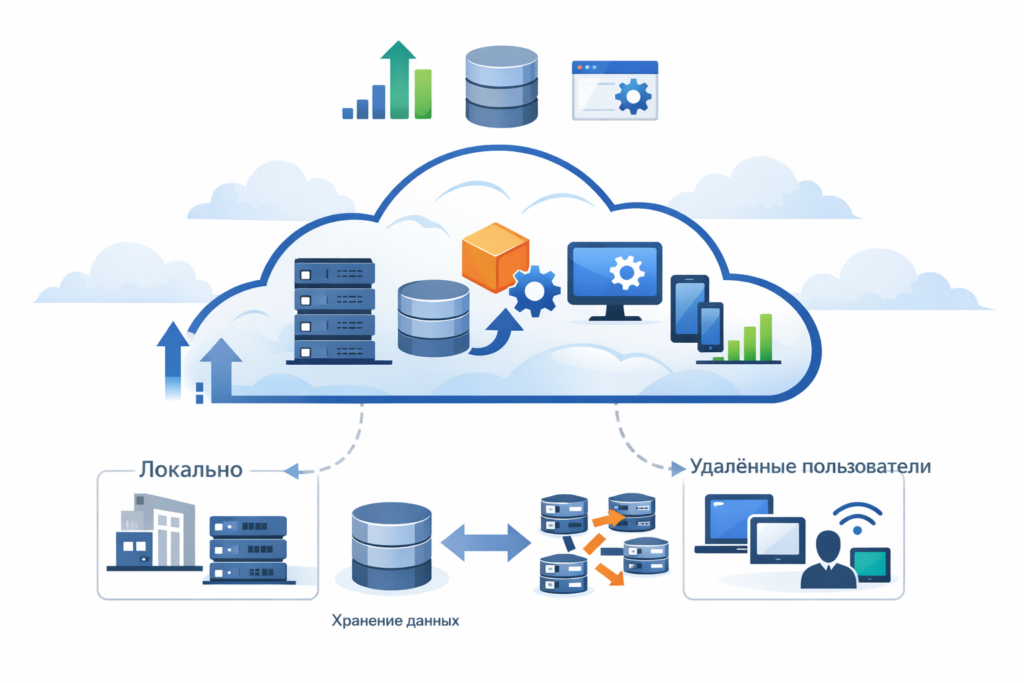

Схематичное представление облачных сервисов: часть инфраструктуры (иконки) перенесена в облако. Облако позволяет гибко масштабировать ресурсы, хранить данные и запускать приложения удаленно

Плюсы облака для бизнеса: для стартапов, малых и средних компаний аренда облачного сервера обычно оптимальный выбор – не нужны большие капитальные вложения в оборудование, платите по мере использования и можете быстро нарастить ресурсы по мере роста. Вот ключевые преимущества облачных решений:

- Гибкость и масштабируемость: добавить памяти, CPU или диска можно за считанные минуты без покупки “железа”. Ваш бизнес расширяется – просто увеличили тариф или мощность виртуальной машины. В традиционной модели пришлось бы покупать новый сервер или хранилище.

- Низкий порог входа и экономия: не нужно сразу тратить миллионы на собственный серверный зал. Облачные сервисы работают по модели pay—as—you—go – вы платите небольшую ежемесячную сумму, фактически превращая капитальные затраты в операционные. Экономия на ИТ-инфраструктуре особо ощутима для малого бизнеса.

- Обновления и поддержка – на провайдере: провайдер облака (например, КСОР АйТи) сам следит за обновлением оборудования, актуальностью программного обеспечения, установкой патчей безопасности и т.д. Вам не нужно держать штат админов для поддержки “железа” – можно сосредоточиться на своих бизнес-задачах.

- Доступ отовсюду: облако по определению находится в Интернете – ваши сотрудники смогут работать с корпоративными системами из любого места (из командировки, из дома), безопасно подключившись через Интернет. Это удобно для распределенных команд и филиалов – все пользуются единым ресурсом без заметных задержек.

- Автоматические резервные копии и отказоустойчивость: большинство облачных платформ включают встроенное резервное копирование данных и механизм отказоустойчивости (данные могут дублироваться на несколько дата-центров). Риск потери информации снижается – даже если сгорел один сервер, ваши системы перезапустятся на другом. Для сравнения, при локальном сервере вам самим пришлось бы организовывать резервное копирование и план аварийного восстановления.

- Быстрое развертывание: оформить облачный сервер можно за часы, если не минуты . Не нужно ждать поставки оборудования, монтаж, настройку – достаточно зарегистрироваться в облаке КСОР АйТи, выбрать необходимые ресурсы, и через короткое время у вас уже будет рабочий сервер. Это особенно ценно, когда нужно срочно запустить новый проект.

- Совместимость с современными сервисами: облачные серверы легко интегрируются с различными SaaS-платформами – от Office 365 до CRM-систем. Если ваш бизнес уже использует, скажем, облачную бухгалтерию или почтовый сервис, то перенести остальные части инфраструктуры в тот же контур – логичный шаг.

Что стоит перенести в облако: Практика показывает, что на облачные мощности разумно выносить те сервисы, которые требуют надежности, удаленного доступа и масштабируемости. Вот несколько примеров для малого/среднего бизнеса:

- 📊 Бухгалтерия и учет (1С): Перенос 1С в облако КСОР АйТи избавит вас от необходимости содержать свой 1С-сервер. Сотрудники смогут работать в 1С через Интернет (по защищенному каналу) из офиса, дома, командировки. Данные при этом хранятся в защищенном дата-центре, где для них настроено резервное копирование. Вы избавляетесь от рисков сбоя локального сервера и облегчаете масштабирование (подключение новых пользователей, обновление конфигураций – все делается на стороне провайдера).

- 🌐 Веб-сайт и почта: Корпоративный сайт компании лучше сразу хостить в облаке (на выделенном или виртуальном сервере). Это обеспечит круглосуточную доступность для клиентов. Аналогично и с почтовым сервером – проще воспользоваться облачным сервисом (например, Microsoft 365 или другим хостингом), чем держать почтовый сервер в офисе. В облаке провайдеры следят за тем, чтобы ваш сайт/почта были доступны, обновлены и защищены.

- 💾 Резервное копирование: Критически важные данные (базы данных, документы, проекты) стоит регулярно копировать в удаленное хранилище. Облако КСОР АйТи предоставляет услуги резервного копирования, где ваши архивы будут храниться отдельно от основной инфраструктуры. В случае вирусной атаки или физического инцидента (кража, пожар) вы восстановите информацию из облачной копии за считанные часы.

- 📁 Общедоступные сервисы: VPN-сервер для удаленного доступа сотрудников, сервер для обмена файлами с клиентами, тестовые стенды для новых продуктов – все это имеет смысл держать в облаке. Вы получаете выделенный канал и мощность дата-центра, а ваш офисный канал Интернета не перегружен лишним входящим трафиком.

Когда стоит оставить локально: не все задачи удобно решать в облаке. Например, тяжеловесные файлы с графикой или видео (если их постоянно редактируют внутри офиса) может быть эффективнее хранить на локальном NAS-сервере, чтобы не зависеть от скорости Интернета при каждом сохранении. Оборудование, требующее минимальной задержки, – например, контроллеры станков или системы безопасности здания – тоже лучше оставить локально или в локальной сети с минимальной зависимостью от внешних каналов.

Гибридный подход: Многие компании приходят к тому, что часть инфраструктуры держат локально, а часть – в облаке. Например, если вы работаете с графическими данными – на локальном сервере (на массиве из быстрых SSD дисках и сетью 10 Гбит/сек), а критически важные данные компании – в облаке. Почту, мессенджеры, тестовые среды имеет смысл вынести из офиса, чтобы они не отнимали ресурсы и время на поддержку. При гибридной модели важно уделить внимание связанности и безопасности: настроить защищенные каналы между локальной и облачной частями, синхронизировать резервное копирование, следить за актуальностью настроек на обеих сторонах.

Заключение: Облачные решения открывают малому и среднему бизнесу доступ к передовым технологиям без огромных инвестиций. Используя облако КСОР АйТи для ключевых сервисов (таких как 1С, бэкапы, веб-сайты), вы получаете надежность и гибкость уровня предприятия. В то же время, продуманная локальная сеть (с сегментацией, защитой роутера, антивирусом и т.д.) обеспечивает безопасную работу офисных устройств день за днем. Комбинируя эти подходы, можно выстроить ИТ-инфраструктуру, которая масштабируется по мере роста бизнеса, устойчива к сбоям и защищена от угроз – а значит, станет прочным фундаментом для дальнейшего развития вашей компании.